Dernière modification le février 6 2026

Dans cet article expert :

- 1. Le cadre légal : L’Opt-out B2B expliqué simplement

- 2. L’acquisition de données : Acheter vs Scraper

- 3. L’importance capitale de la vérification (Nettoyage)

- 4. L’hygiène technique et les bonnes pratiques d’envoi

- 5. Rédaction et ciblage : L’approche “Anti-Spam”

- 6. Conclusion : La qualité comme moteur de croissance

1. Le cadre légal : L’Opt-out B2B expliqué simplement

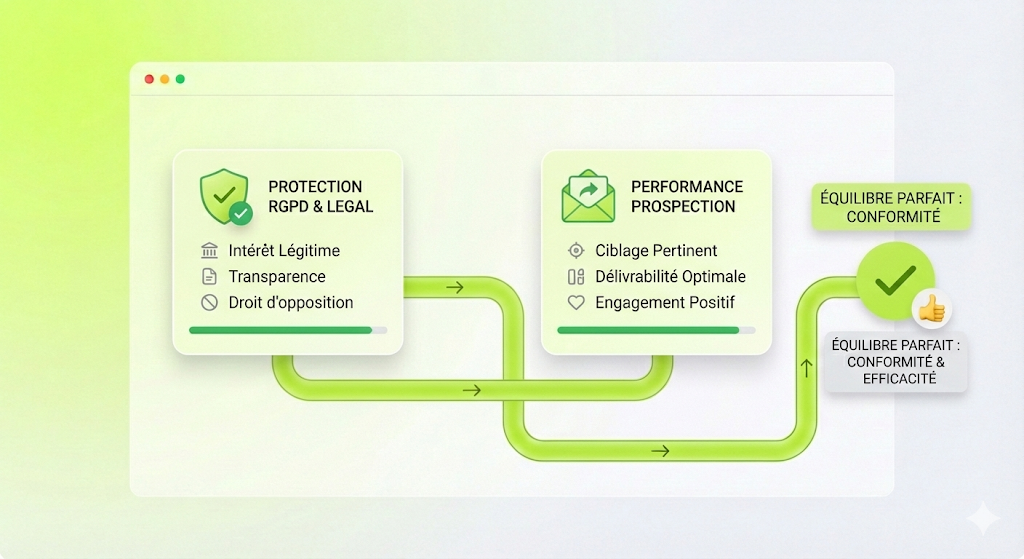

Il est crucial de dissiper immédiatement un malentendu : le RGPD n’a jamais interdit la prospection commerciale entre professionnels. Il l’a simplement encadrée.

La confusion vient souvent de la différence fondamentale entre le B2C (vers les particuliers) et le B2B (entre entreprises). En B2C, le consentement préalable (Opt-in) est obligatoire. En B2B, c’est le régime de l’Intérêt Légitime (Opt-out) qui prévaut.

Concrètement, vous avez le droit de contacter une personne sur son adresse professionnelle (ex: prenom.nom@entreprise.com) sans son accord préalable, si et seulement si vous respectez trois conditions cumulatives :

- La Pertinence (Objet social) : Le produit ou service que vous proposez doit être en rapport direct avec la fonction de la personne contactée. Proposer une solution de gestion de paie à un DRH est légitime. Lui proposer des fenêtres double vitrage pour sa maison ne l’est pas.

- L’Information : La personne doit être informée de l’identité de l’expéditeur et de la manière dont ses données ont été collectées.

- L’Opposition : Le mécanisme de désinscription doit être simple, clair et fonctionnel.

2. L’acquisition de données : Acheter vs Scraper

C’est ici que commence véritablement le travail de qualité. Avant même de penser à envoyer un email, vous devez vous poser la question de la source. C’est le carburant de votre moteur.

Le piège du Scraping sauvage

Le “scraping” (aspiration de données via des robots sur LinkedIn ou des annuaires) est techniquement faisable, mais juridiquement et qualitativement risqué. Les emails reconstitués par des algorithmes sont souvent erronés, ce qui génère des taux de rebond catastrophiques.

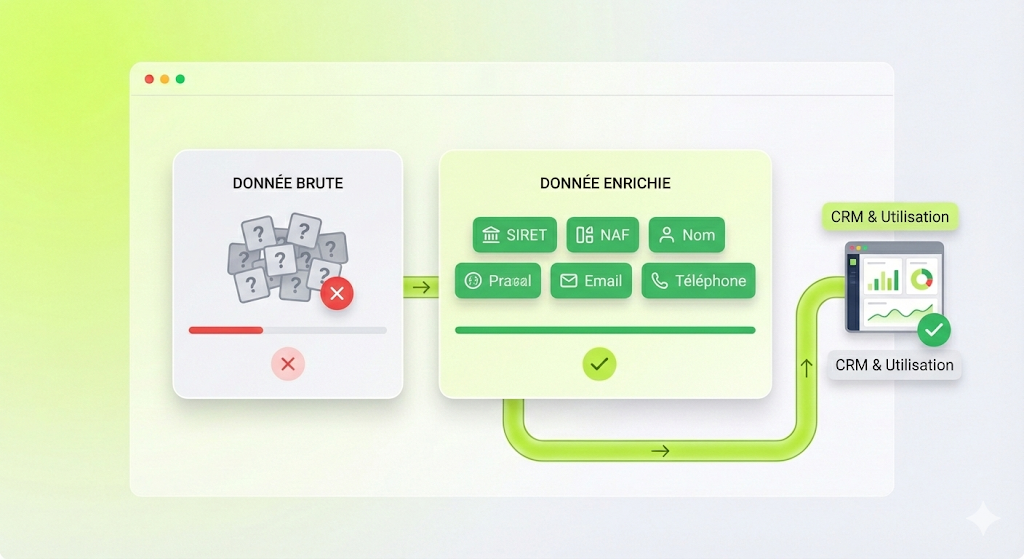

La sécurité de la Donnée Structurée

Pour garantir votre conformité RGPD, l’achat de fichiers auprès d’acteurs spécialisés est la voie la plus sûre. Une plateforme comme Fichierentreprise permet d’acquérir des bases de données qui incluent des informations légales indispensables : le SIRET et le code NAF.

Pourquoi est-ce vital ? Parce que le code NAF vous permet de justifier la pertinence de votre ciblage (premier pilier du RGPD vu plus haut). En ciblant spécifiquement les entreprises du secteur “Informatique” ou “BTP”, vous prouvez que votre démarche n’est pas aléatoire.

3. L’importance capitale de la vérification (Nettoyage)

Vous avez acquis un fichier de prospection pertinent ? Excellent. Mais attention : ne l’envoyez jamais tel quel dans votre outil de routage.

Les bases de données B2B vieillissent vite (environ 25% d’obsolescence par an). Un contact présent hier peut avoir quitté l’entreprise aujourd’hui. Si vous écrivez à une adresse qui n’existe plus, vous générez un Hard BounceUn hard bounce, également appelé "rebond dur", est une notion du marketing par email. Il désigne une notification de ... More.

Rappel TechniquePour bien comprendre l’impact dévastateur des bounces sur votre réputation d’expéditeur, nous vous invitons à relire notre article de référence : Soft bounce VS Hard bounce : quelles différences ?. Vous y découvrirez pourquoi un taux de rebond supérieur à 3% peut bloquer vos campagnes.

La solution : Le nettoyage préventif

Il est impératif de passer votre fichier brut dans une solution de vérification comme Mailnjoy. L’objectif est d’identifier les adresses invalides, les “catch-all” risqués et les “spamLe SPAM est une notion de l'Emailing qui représente un email peu qualitatif et non désiré pour la personne destinatri... More traps” avant le moindre envoi.

Attention cependant au choix de votre outil. Comme nous l’expliquions dans notre guide sur comment reconnaître un mail tester de qualité, tous les services ne se valent pas. Une vérification superficielle (syntaxique uniquement) laissera passer des erreurs fatales. Une vérification approfondie (SMTPSMTP signifie "Simple Mail Transfer Protocol" Créé en 1982, le SMTP est un protocole de transfert de messages ... More et autres métriques complémentaires qualitatives) est nécessaire pour garantir la sécurité de votre domaine.

Si vous souhaitez approfondir la méthode technique, consultez notre tutoriel : Comment vérifier une adresse email étape par étape.

4. L’hygiène technique et les bonnes pratiques d’envoi

Une fois votre base propre (sourcée via Fichierentreprise et nettoyée par Mailnjoy), il faut configurer votre “véhicule” d’envoi.

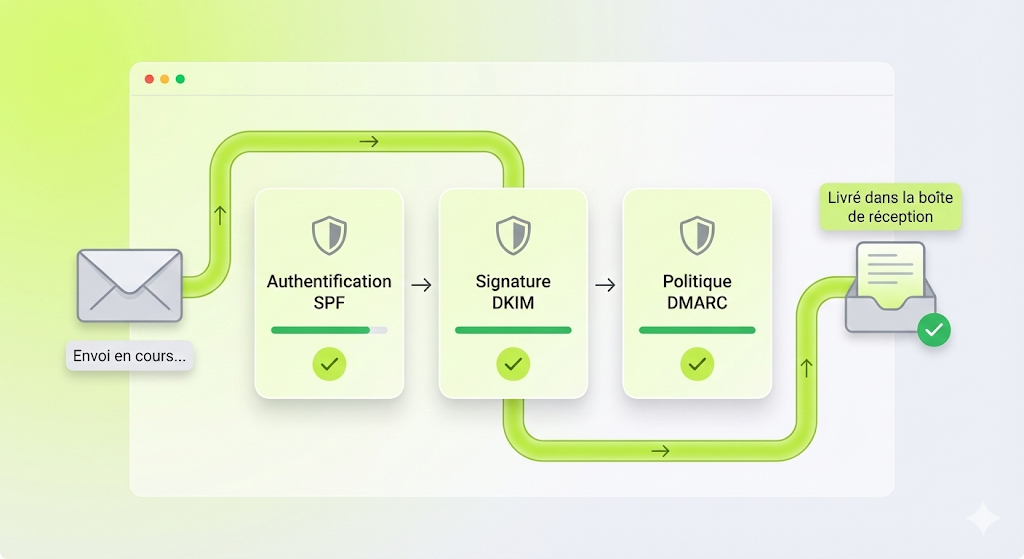

L’authentification du domaine (SPF, DKIM, DMARC)

Sans entrer dans un cours d’ingénierie réseau, retenez ceci : si ces trois protocoles ne sont pas configurés sur votre nom de domaine, vous êtes invisible ou suspect aux yeux de Google et Microsoft. C’est comme conduire une voiture sans plaque d’immatriculation.

L’étiquette de l’envoi : À, CC et CCI

En prospection froide (Cold Email), la règle d’or est l’envoi individuel. Chaque prospect doit avoir l’impression que le message a été écrit uniquement pour lui.

Il ne faut jamais mettre plusieurs prospects en copie visible (CCCC, signifiant "Copie Carbone", est un terme informatique en rapport avec les envois d'emails. Lors de l'envoi d'un emai... More) car cela constitue une violation de données (vous révélez l’email d’un prospect à un autre) et détruit votre image professionnelle. Même l’usage du CCICCI, signifiant “Copie Carbone Invisible“, est un terme informatique en rapport avec les envois d’emails. Il s'agi... More (Copie Carbone Invisible) est déconseillé pour du mass-mailing car les filtres anti-spam le détectent facilement.

Pour maîtriser ces subtilités d’en-tête qui impactent la délivrabilité, n’hésitez pas à consulter notre article : Comprendre les champs destinataire, CC et CCI dans un email.

5. Rédaction et ciblage : L’approche “Anti-Spam”

Votre infrastructure technique est prête. Il reste le plus difficile : convaincre l’humain (et l’algorithme) qui va lire votre message.

L’approche “Help, Don’t Sell”

Le RGPD exige de la pertinence. Votre email ne doit pas être une plaquette publicitaire (“Achetez mon produit !”), mais une proposition de valeur contextuelle. Utilisez les données présentes dans votre fichier qualifié (Secteur d’activité, localisation, taille de l’entreprise) pour personnaliser l’approche.

Exemple : “Bonjour, j’ai vu que votre entreprise est basée en [Département] et active dans le secteur [Code NAF]. Saviez-vous qu’une nouvelle réglementation impacte votre activité ?”

La gestion des désinscriptions (Unsubscribe)

C’est un point souvent négligé mais critique. Lorsqu’un prospect demande à ne plus être contacté, vous devez agir vite. Mais attention à ne pas commettre l’erreur classique : ne supprimez pas la ligne de votre base de données.

Si vous la supprimez, vous risquez de réimporter ce contact lors d’un futur achat de fichier et de le contacter à nouveau par erreur. La bonne pratique est de l’ajouter à une “Liste d’exclusion” (Blacklist interne). Votre système d’envoi vérifiera cette liste avant chaque campagne pour s’assurer que M. Dupont, qui a dit “Non” il y a 6 mois, ne soit jamais relancé.

6. Conclusion : La qualité comme moteur de croissance

En 2024 et au-delà, la prospection B2B n’est plus une guerre de volume, mais une bataille de précision. Les gagnants ne sont plus ceux qui envoient 10 000 emails par jour au hasard, mais ceux qui envoient 100 emails ultra-ciblés, vérifiés et personnalisés.

La recette du succès tient en un triptyque vertueux :

| Étape | Action Clé | Outil / Méthode |

|---|---|---|

| 1. Sourcing | Acquérir des données légales et structurées (SIRET/NAF) | Fichierentreprise |

| 2. Hygiène | Éliminer les Hard Bounces et les pièges | Mailnjoy |

| 3. Routage | Respecter les protocoles techniques et le RGPD | Segmentation & Personnalisation |

En respectant ces étapes, vous transformez une contrainte légale en un avantage concurrentiel majeur : vous construisez une base de données saine, durable, et génératrice de business récurrent.